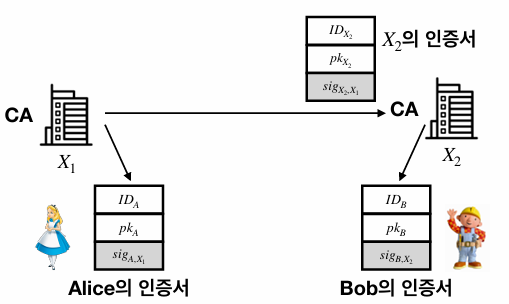

인증서 : 공개키의 위장을 방지하기 위해 사용자의 공개키를 인증하기 위한 것. : 제 3자 기관인 CA(Certificate Authority)에서 발급해주며, 소유자 ID, 공개키, CA의 서명으로 구성된다. 공인 인증기관 - 국제 기관 > DIgiCert / Sectigo / GlobalSign - 국내 기관 > 금융결제원 / 코스콤 / 한국전자인증 / 한국무역정보통신 / 한국정보인증 : 최상위 인증기관인 한국인터넷진흥원(KISA)에서 인증 기관 운영 감독 및 표준안 마련. : 현재는 2020년 공인인증 제도가 폐지되어 위 기관에서 발급 받은 공동 인증서를 사용하며, 각종 민간인증서(금융기관, 카카오, 네이버 등) 또한 금융 거래에 사용이 가능해졌다. 공인 인증서 종류 ..